Campagne de Sensibilisation

au Phishing

Contexte et Objectifs

La cybersécurité est un enjeu majeur pour mon entreprise. Afin de renforcer la vigilance des collaborateurs face aux cybermenaces, j'ai été chargé de concevoir et de piloter une campagne de sensibilisation par simulation de phishing (hameçonnage). L'objectif n'était pas de piéger pour punir, mais d'éduquer et de mesurer le niveau de vulnérabilité humaine face à des attaques ciblées (Spear Phishing).

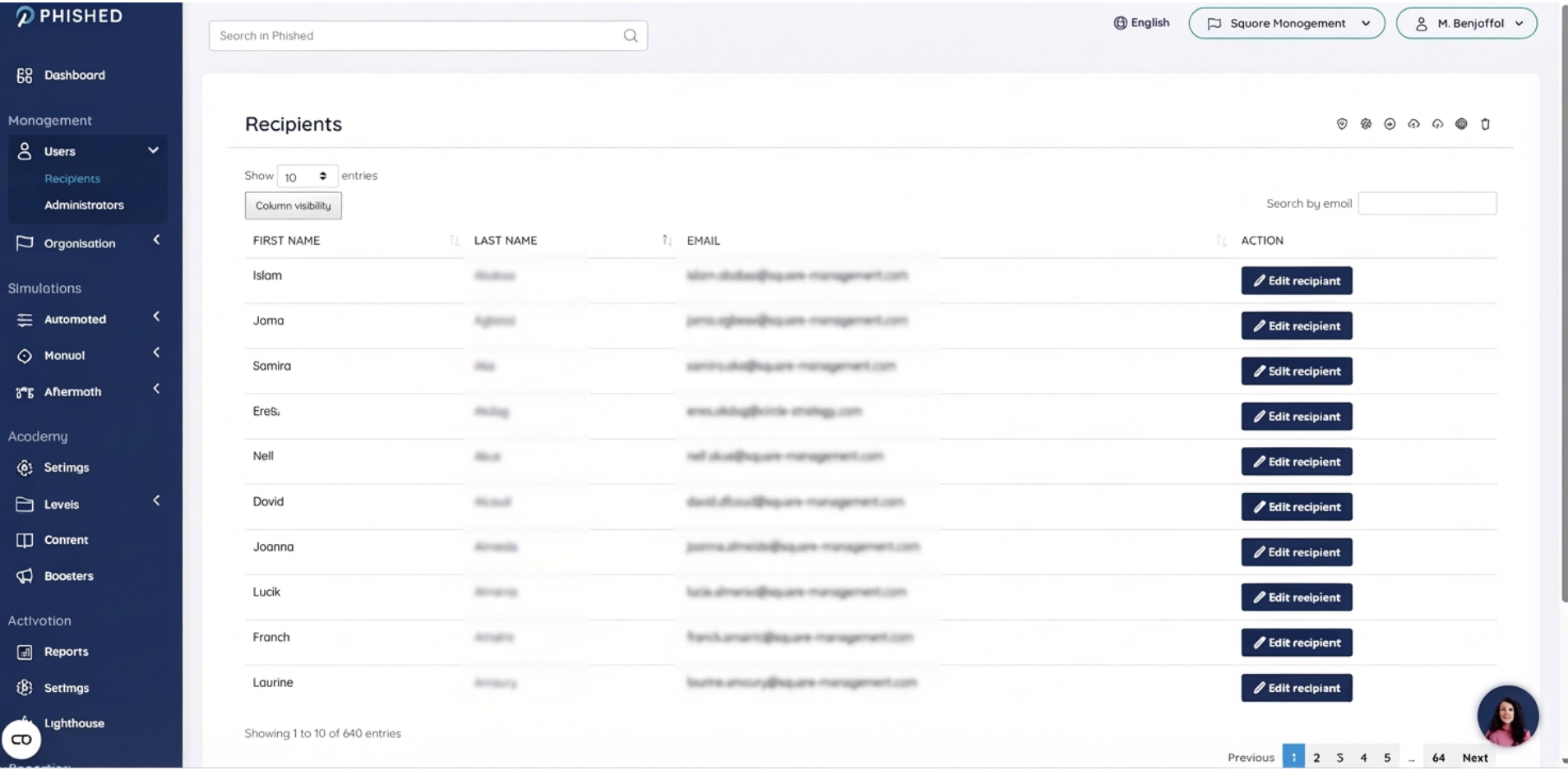

Étape 1 : Définition de la Cible

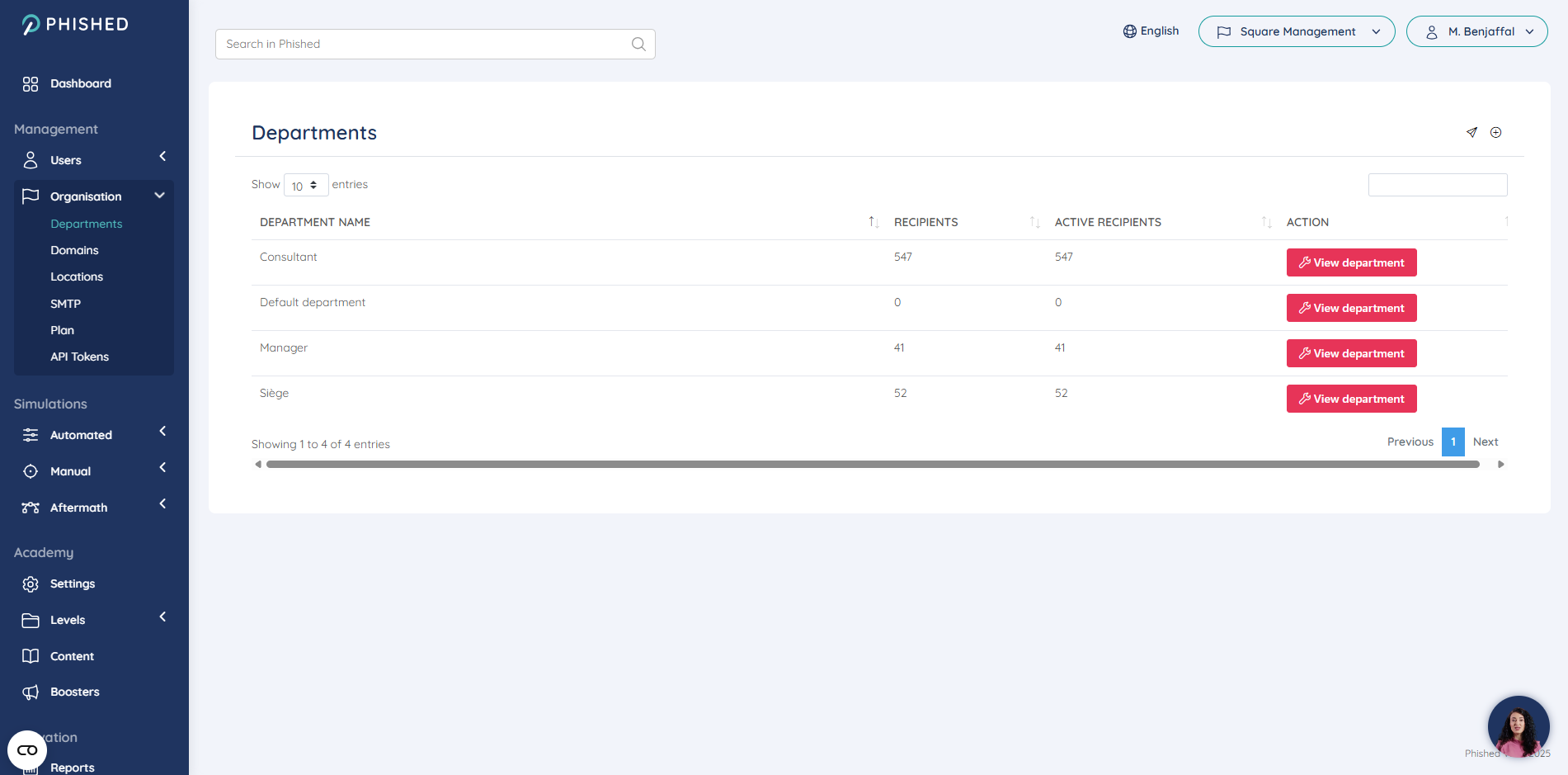

La première étape a consisté à définir le périmètre de la campagne. Plutôt que de viser l'ensemble de l'entreprise indistinctement, nous avons procédé par départements pour adapter, si besoin, les scénarios aux métiers.

Cette segmentation permet d'analyser les résultats plus finement par la suite et d'identifier les services nécessitant une formation plus poussée.

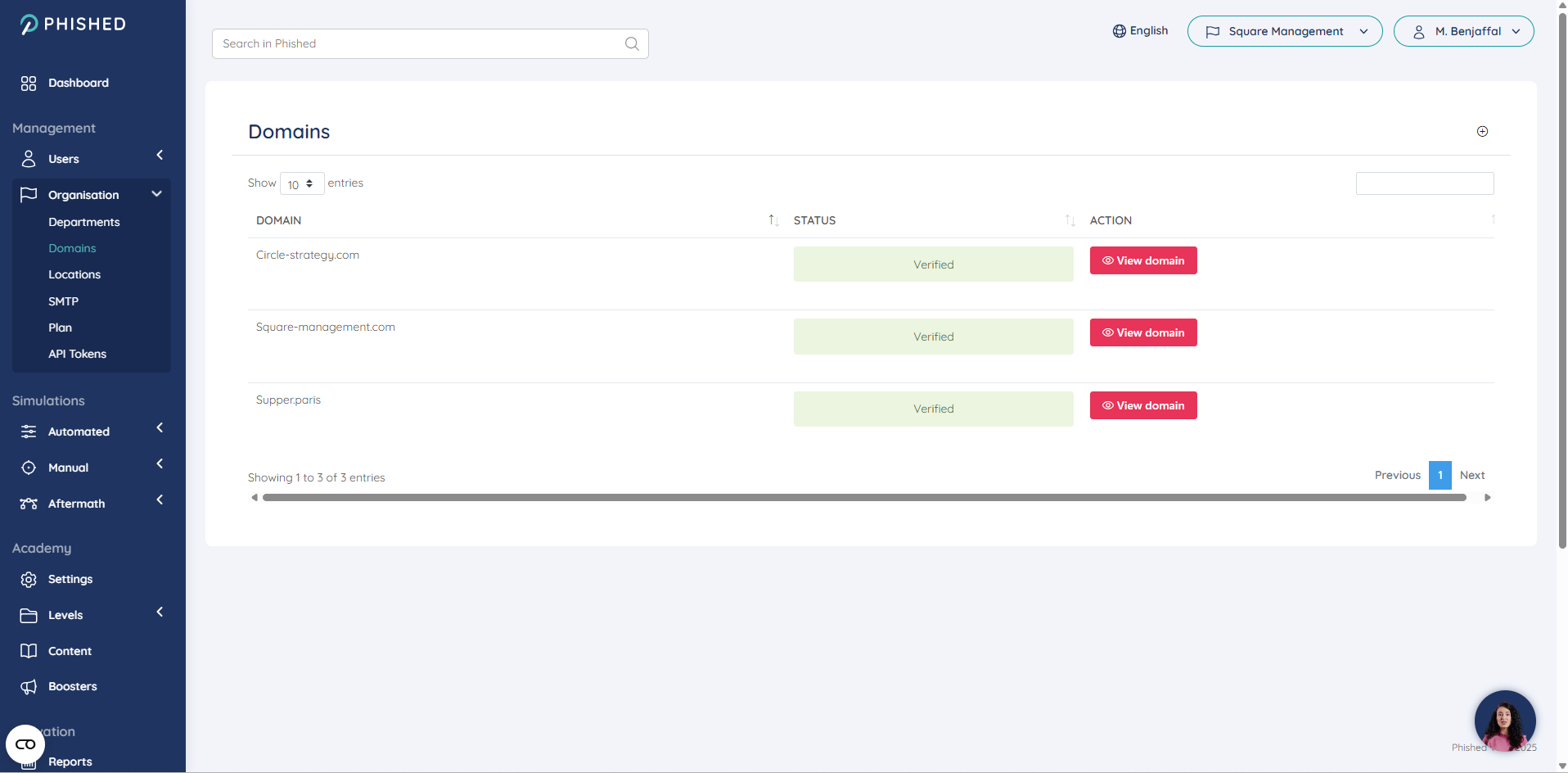

Étape 2 : Configuration Technique (Spoofing autorisé)

Pour ce scénario, nous avons choisi de simuler une menace interne (compte compromis) en utilisant l'adresse exacte de l'entreprise (@square-management.com) plutôt qu'un nom de domaine imité.

Le défi technique : Le Whitelisting

Normalement, les protocoles de sécurité (SPF, DKIM, DMARC) empêchent un tiers d'envoyer des emails avec notre nom de domaine pour éviter les usurpations. Pour que la campagne fonctionne, j'ai dû configurer une exception sur notre serveur de messagerie :

- Autorisation d'IP (Whitelisting) : J'ai configuré nos règles de filtrage pour accepter spécifiquement les emails provenant des adresses IP des serveurs de la solution "Phished".

- Objectif Pédagogique : Cela permet de tester la vigilance des collaborateurs face à une attaque de type Business Email Compromise (BEC). L'objectif est de leur apprendre que même un email provenant d'une adresse légitime interne peut être dangereux si le compte de l'expéditeur a été piraté.

Étape 3 : Création du Scénario (Spear Phishing)

Nous avons opté pour un scénario de type "Spear Phishing". Contrairement au phishing de masse, le spear phishing est personnalisé et contextuel, ce qui le rend beaucoup plus dangereux.

L'email jouait sur un levier psychologique classique : l'urgence ou la curiosité (ex: "Mise à jour RH" ou "Nouvelle politique de sécurité"). Le design reprenait la charte graphique de l'entreprise pour mettre les collaborateurs en confiance.

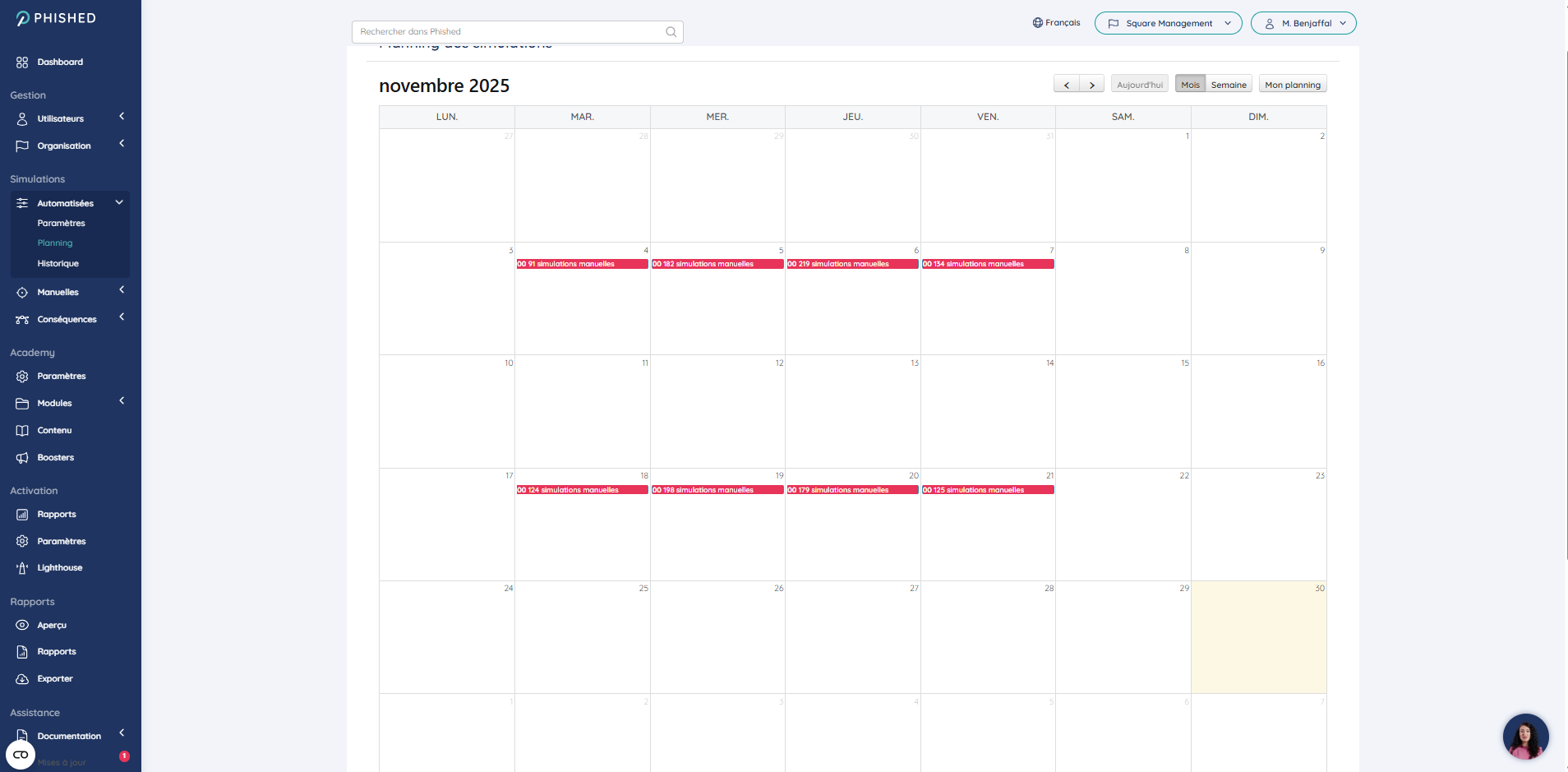

Étape 4 : Planification et Lancement

Une campagne ne se lance pas au hasard. Il faut choisir le bon moment pour maximiser l'impact (par exemple, éviter les périodes de clôture comptable pour la finance, mais privilégier les heures de bureau où l'attention baisse).

La planification automatisée a permis d'étaler les envois pour éviter que les collaborateurs ne se préviennent mutuellement trop rapidement ("effet de machine à café"), garantissant ainsi des résultats plus authentiques.

Bilan et Analyse

À l'issue de la campagne, nous avons pu récolter des statistiques précieuses : taux d'ouverture, taux de clic sur le lien piégé, et taux de saisie d'identifiants. Ces données ont servi de base pour organiser des sessions de formation ciblées et rappeler les bonnes pratiques : vérification de l'adresse de l'expéditeur, méfiance envers les pièces jointes inattendues et signalement des emails suspects.